さくら VPS メ-ル サ-バ

OP25B 問題の対応

Outbound Port 25 Blocking(OP25B)とは、

インターネットサービスプロバイダ―(Internet Service Provider:ISP)

がスパムメールの送信を防ぐために、SMTP の標準ポートである TCP 25番をブロックして、

自ネットワーク外にある SMTP サーバを利用できないようにする手法のこと

と説明されています。

もう少し具体的に説明すると、

迷惑メール送信者の多くは、契約先のプロバイダのメールサーバを経由させずに、

動的 IP アドレスを割当てられた独自のメールサーバから、

直接送り先のメールサーバ宛てにメールを送信しています。

このような使用を制限するためにプロバイダのメールサーバを経由しない

動的 IP アドレスからのメール送信を行わせないようにするのが OP25B です。

現在日本国内のほとんどの ISP が対応しています。

スパムメール送信者は送信時に、自前のサーバを使ったり、直接送信する方法を使ったりすると、

そこから身元を特定されてしまうため、外部の SMTP サーバを利用したり、

送信先の SMTP サーバに直接アクセスしたりすることが普通です。

つまり、ISP が提供していない SMTP サーバにアクセスするわけです。

OP25B では ISP が提供する PC と SMTP サーバとの間の TCP 25番ポートにおける SMTP 通信のみを許可し、

それ以外の SMTP 通信を通さないようにしています。

このため一般的な利用者も、自ネットワーク外にある SMTP サーバにアクセスすることができません。

そのためメールソフトから発信されたメールは、587番ポートを使って一旦 MSA に送られます。

MSA はメールを補完したり加工する権限を持ち、MTA にリレーします。

MTA は経由情報等の一部の追加のみ行う権限を持ち、クライアントに配送するか別の MTA にリレーします。

通常、送信時の認証方式の一つである SMTP-AUTH も併用されます。

MSA は多くの機能(例えば、認証、ヘッダー補完、ウィルス・スパムフィルター)を持ち、

一般的には、Postfix の中に構築されます。

MTA はメールの配信に専念することができます。

また、OP25B ではプロバイダのメ-ルサ-バ-だけが 25番ポ-トを使って

プロバイダ外のホストとメ-ルをやりとりできます。

これを図にすると下記のようになります。

サブミッションポ-ト 587 の有効化

サブミッションポ-トを有効化するため、

etc/postfix/master.cf

を変更します。

・・・・・・・

# =================================================================

smtp inet n - y - - smtpd

#smtp inet n - y - 1 postscreen

#smtpd pass - - y - - smtpd

#dnsblog unix - - y - 0 dnsblog

#tlsproxy unix - - y - 0 tlsproxy

#submission inet n - y - - smtpd

# -o syslog_name=postfix/submission

# -o smtpd_tls_security_level=encrypt

・・・・・・・

となっている

#submission inet n - y - - smtpd

の先頭の # を削除します。

シリアルコンソ-ル(β版)を開き、

yamada@********:~$

sudo nano /etc/postfix/master.cf

として修正が終わったら

Ctrl + o

Enter

Ctrl + x

で終了します。

その後

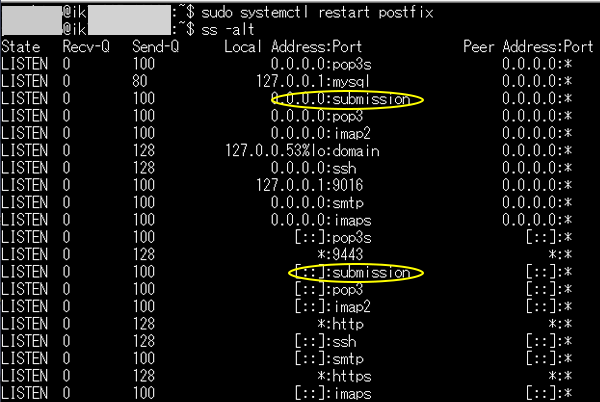

$ sudo systemctl restart postfix

で postfix を再起動して完了です。

サブミッションポ-ト 587 の開放確認

サブミッションポ-ト 587 が開いているか確認します。

シリアルコンソ-ル(β版)を開き、

yamada@********:~$ ss -alt

のように見えたら OK です。

ファイアウォールの確認

私は、ファイアウォールは

パケットフィルタ設定・・・①

におまかせなので ufw によるファイアウォールは無視なのですが、

ufw で Firewall(ファイアウォール)をかけているいる人は

ポ-ト 587番があいているか確認してください。

$ sudo ufw status

として

非アクティブ

と表示された場合は ufw によるファイアウォールは起動していません。

動作試験をする時は、さくらのパケットフィルタを採用している人は、①を参照して

587番があいているか確認してください。

ここまで、OP25B 問題の対応をしました。

さらなるセキュリティ強化のため SSL/TLS(SMTPS)を導入します。